>

Enlever CERBER 4.0.3 Ransomware

Posté par dans Removal le vendredi 28 octobre 2016

Comment supprimer 4.0.3 CERBER Ransomware ?

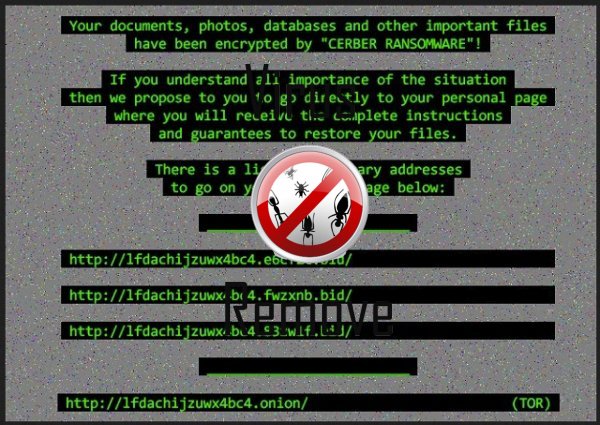

Lecteurs a récemment commencé à signaler le message suivant affiché lorsque vous leur initialisation leur ordinateur :

C_E_R_B_E_R R_A_N_S_O_M_W_A_R_E

#############################################################

C_E_R_B_E_R_R_A_N_S_O_M_W_A_R_E

Vous ne trouvez pas les fichiers nécessaires ?

Est le contenu des fichiers que vous avez regardé pour pas lisible ???

C’est normal car le Filesa€™ noms, ainsi que les données de vos fichiers

ont été chiffrés.

Grand !

Vous avez activé pour faire partie d’une communauté de grosse « #Cerb3r Ransomware ».

Cerber est connue comme l’une des infections plus virulentes en ligne. Et, il s’agit d’un titre bien mérité. L’article d’aujourd’hui est tout sur la version la plus récente de Cerber. Comme vous pouvez l’imaginer, le redoutable 4.0.3 CERBER est tout aussi dangereux que ses ancêtres de cyber. Vous êtes actuellement attaqué par un programme de cryptage de fichier. Ransomware est notoirement difficile, donc, pour dire le moins, vous êtes dans des ennuis. Dès que le virus se glisse lui-même à bord, il commence à vous harceler. CERBER 4.0.3 globale suit le modèle de ransomware classique. En outre, vous devez savoir que le Web est plein de parasites ransomware en ce moment. Les pirates semblent être très intéressé par ces infections. Savez-vous pourquoi ? Car ransomware permet à ses développeurs tirer profit facile, le trafic en ligne. Pour devenir riche sans effort est le rêve de chaque cybercriminel. Ainsi, popularité du ransomware cesse de croître. Nous rencontrons un nouveau virus cryptage des fichiers de presque tous les jours. À l’instar de tous les programmes de ce genre, CERBER 4.0.3 analyse tout d’abord votre ordinateur. De cette façon, il repère vos données personnelles. Le parasite va après un grand nombre de formats, y compris les images, musique, vidéos, documents. Longue histoire courte, toutes vos informations précieuses sont victime au virus. En utilisant un algorithme complexe, ce ravageur verrouille vos fichiers. En fait, il renomme les données de la cible et ajoute une extension de fichier malveillant. Après que CERBER 4.0.3 trouve vos photos, musique, etc., il copie. Puis les originaux sont supprimés. Vous voyez, vous vous retrouvez avec les fichiers renommés, modifiés, chiffrés. Ceux qui sont inaccessibles. Votre ordinateur ne reconnaît pas le format de fichier si vous ne serez pas en mesure d’ouvrir vos données. Simple que ça. CERBER 4.0.3 crypte vos fichiers personnels pour une raison simple. La plupart des gens seraient panique quand ils voient ces changements soudains, non autorisées. Vous avez probablement recueilli assez anxieux vous-même. Maintenant, c’est exactement ce qui visent des escrocs. Une fois que vous donnez dans le désespoir, vous arrêtez de penser logiquement. C’est un moment incroyablement pratique pour que vous vous faites pas arnaquer. Par conséquent, gardez à l’esprit que ransomware est rien d’autre qu’une tentative de méchants pirates de voler votre argent. Ils sont jouer avec vous. Lorsque le chiffrement est terminé, le parasite affiche un message de rançon. Habituellement, il est ajouté à tous les dossiers qui contiennent les fichiers verrouillés. Selon cette note, la seule façon de restaurer vos fichiers est en payant une somme d’argent en Bitcoin. La rançon varie entre 0,5 Bitcoin (environ 340 USD) et 1,5 Bitcoin (1020 USD). Ne jamais envisager de payer. Se débarrasser du parasite au lieu de cela et ne Commanditez entreprise illégitime des escrocs.

Comment infecté par ?

Kits de l’exploit sont parmi les techniques de distribution de virus les plus populaires. Prenez par exemple les neutrinos, ampleur et le kit RIG Exploit. Gardez vos programmes à jour et soyez prudent lors de l’installation des mises à jour. Les infections sont sournoises. Une autre technique efficace implique des messages de spam et anti-spam jointes. C’est vrai, les pirates parfois envoyer malware directement dans votre boîte de réception. Tout ce que vous avez à faire est de cliquer sur Ouvrir. C’est comment vous pourriez infecter votre propre appareil avec tous les types de logiciels malveillants imaginables. Ne prendre aucun risque. Lorsque vous tomberez sur un courriel suspect, supprimez-le. Vous économiseriez vous-même tout à fait le mal de tête de cette façon. En outre, ransomware obtient répartis en ligne avec l’aide de chevaux de Troie. Découvrez votre système de PC pour plus de parasites car CERBER 4.0.3 peut avoir l’entreprise. Enfin et surtout, éviter illégitime faisceaux torrents/sites Web/logiciel. Vous devez toujours garder à l’esprit comment délicat sont des infections. Faites attention à ce que vous téléchargez et assurez-vous que vous protégez votre sécurité.

Pourquoi le 4.0.3 CERBER est-elle dangereuse ?

Vous avez réussi à installer un notoirement nuisible type de virus. Il n’est aucun secret ransomware causes des milliers d’utilisateurs de PC crédules endommagent tous les ans. Pour éviter de faire du chantage, ne paient pas la rançon. Dans la note de CERBER 4.0.3, vous trouverez un lien web vers un navigateur TOR. Rester loin de lui. Si quoi que ce soit, le versement ne ferait qu’aggraver votre situation. Les pirates vous offrent une affaire â €» ils promettent un déchiffreur spéciale en échange de vos Bitcoins. Toutefois, ils ne fournissent pas. Même si pour une raison quelconque, vous payez la rançon ensemble, vos fichiers restera verrouillés. Escrocs sont concentrent sur le vol de votre argent, ne libérant pas vos informations. Par conséquent, ne croyez pas leurs promesses vaines et fausses menaces. Tout cela est une supercherie de cyber, alors ne soyez pas naïf. Pour supprimer manuellement le ransomware, veuillez suivre notre guide retrait vers le bas ci-dessous.

CERBER 4.0.3 Removal Instructions

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover CERBER 4.0.3 Encrypted Files

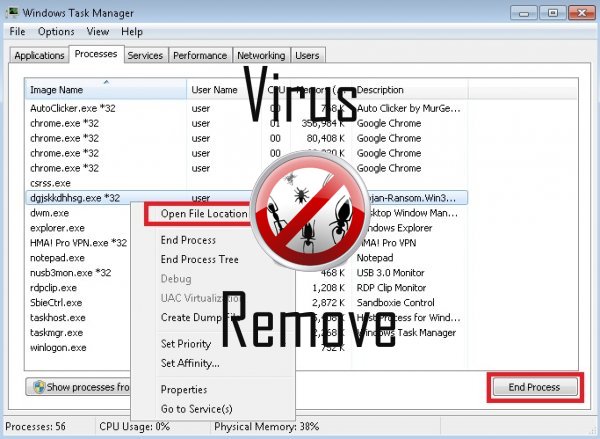

ÉTAPE 1 : Arrêter le processus malveillant à l’aide du gestionnaire des tâches Windows

- Ouvrez votre gestionnaire de tâches en appuyant simultanément sur les touches CTRL + SHIFT + ESC

- Localiser le processus de la ransomware. À l’esprit que c’est habituellement un aléatoire généré fichier.

- Avant de vous tuez le processus, tapez le nom sur un document texte pour référence ultérieure.

- Localiser n’importe quel processus suspects associés avec un cryptage CERBER 4.0.3 Virus.

- Faites un clic droit sur le processus

- Emplacement du fichier ouvert

- Terminer le processus

- Supprimez les répertoires contenant les fichiers suspects.

- Avoir à l’esprit que le processus peut être caché et très difficiles à détecter

ÉTAPE 2 : Révéler les fichiers cachés

- Ouvrez n’importe quel dossier

- Cliquez sur le bouton « Organiser »

- Choisissez « Dossier et Options de recherche »

- Sélectionnez l’onglet « Affichage »

- Sélectionnez l’option « Afficher les fichiers et dossiers cachés »

- Décochez la case « Masquer les fichiers de système d’exploitation protégés »

- Cliquez sur le bouton « Appliquer » puis « OK »

ETAPE 3 : Repérez l’emplacement de démarrage de Virus CERBER 4.0.3 cryptage

- Une fois que le système d’exploitation charge Appuyez simultanément sur le Bouton de Logo de Windows et la touche R .

- Une boîte de dialogue devrait s’ouvrir. Tapez « Regedit »

- AVERTISSEMENT ! soyez très prudent lorsque editing the Microsoft Windows Registry car cela peut rendre le système cassé.

Selon votre système d’exploitation (x86 ou x64), accédez à :

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- et supprimer l’affichage nom : [ALÉATOIRE]

- Ouvrez votre explorer, puis accédez à :

Accédez à votre dossier %AppData% et supprimez le fichier exécutable.

Vous pouvez également utiliser votre programme de windows de msconfig pour vérifier le point de l’exécution du virus. S’il vous plaît, avoir à l’esprit que les noms dans votre machine peuvent être différente car ils peuvent être générés de façon aléatoire, c’est pourquoi vous devez exécuter n’importe quel scanner professionnel pour identifier les fichiers malveillants.

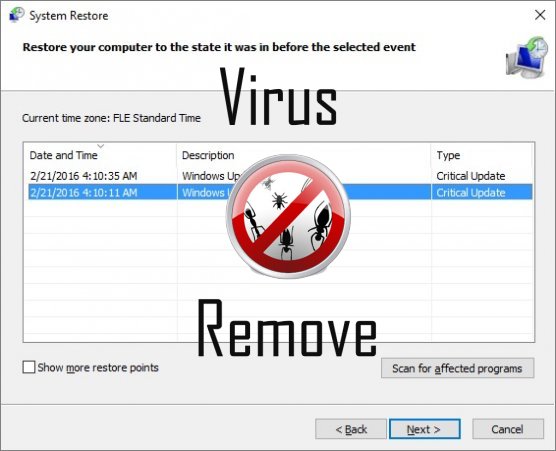

ÉTAPE 4 : Comment faire pour récupérer des fichiers chiffrés ?

- Méthode 1 : La première et la meilleure méthode consiste à restaurer vos données à partir d’une sauvegarde récente, au cas où que vous en avez un.

- Méthode 2 : Logiciel de récupération de fichier -habituellement lorsque le ransomware crypte un fichier il fait tout d’abord une copie de celui-ci, crypte la copie et puis supprime l’original. À cause de cela, vous essayez d’utiliser le logiciel de récupération de fichier pour récupérer une partie de vos fichiers originaux.

- Méthode 3 : Clichés instantanés de Volume – en dernier recours, vous pouvez essayer de restaurer vos fichiers par l’intermédiaire de Clichés instantanés de Volume. Ouvrez la partie Shadow Explorer le package et choisissez le lecteur que vous souhaitez récupérer. Faites un clic droit sur n’importe quel fichier que vous souhaitez restaurer, puis cliquez sur Export là-dessus.

Attention, plusieurs analyseurs antivirus ont détecté malware possible dans 4.0.3.

| Un logiciel anti-virus | Version | Détection |

|---|---|---|

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Dr.Web | Adware.Searcher.2467 | |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| VIPRE Antivirus | 22702 | Wajam (fs) |

Comportement de 4.0.3

- 4.0.3 montre des annonces commerciales

- Modifie le bureau et les paramètres du navigateur.

- Comportement commun de 4.0.3 et quelques autre emplaining som info texte lié au comportement

- Se distribue par le biais de pay-per-install ou est livré avec des logiciels tiers.

- 4.0.3 se connecte à l'internet sans votre permission

- 4.0.3 désactive les logiciels de sécurité installés.

- S'intègre dans le navigateur web par l'intermédiaire de l'extension de navigateur de 4.0.3

- S'installe sans autorisations

- Vole ou utilise vos données confidentielles

- Rediriger votre navigateur vers des pages infectées.

4.0.3 a effectué les versions de système d'exploitation Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Géographie de 4.0.3

Éliminer 4.0.3 de Windows

Supprimer 4.0.3 de Windows XP :

- Cliquez sur Démarrer pour ouvrir le menu.

- Sélectionnez le Panneau de commande et accédez à Ajout / suppression de programmes.

- Sélectionnez et supprimez le programme indésirable.

Retirer 4.0.3 de votre Windows 7 et Vista :

- Ouvrez le menu Démarrer et sélectionnez Panneau de configuration.

- Se déplacer à désinstaller un programme

- Faites un clic droit sur l'app indésirable et choisissez désinstaller.

Effacer 4.0.3 de Windows 8 et 8.1 :

- Faites un clic droit sur le coin inférieur gauche et sélectionnez Panneau de configuration.

- Choisir de désinstaller un programme et faites un clic droit sur l'application non désirée.

- Cliquez sur désinstaller .

Delete 4.0.3 depuis votre navigateur

4.0.3 Suppression de Internet Explorer

- Cliquez sur l' icône d'engrenage et sélectionnez Options Internet.

- Allez dans l'onglet avancé , puis cliquez sur Réinitialiser.

- Vérifiez Supprimer les paramètres personnels et cliquez de nouveau sur Réinitialiser .

- Cliquez sur Fermer et cliquez sur OK.

- Revenir à l' icône d'engrenage, choisissez gérer Add-ons → barres d'outils et Extensionset supprimer les indésirables des extensions.

- Allez dans Les moteurs de recherche et choisissez un nouveau moteur de recherche de défaut

Effacer 4.0.3 de Mozilla Firefox

- Tapez "about:addons" dans le champ URL .

- Allez aux Extensions et supprimer les extensions du navigateur suspectes

- Cliquez sur le menu, cliquez sur point d'interrogation et ouvrez l'aide de Firefox. Cliquez sur rafraîchissement Firefox bouton et sélectionnez Actualiser Firefox pour confirmer.

Terminez 4.0.3 de Chrome

- Tapez "chrome://extensions" dans le champ URL et appuyez sur entrée.

- Résilier les extensions du navigateur peu fiables

- Redémarrez Google Chrome.

- Ouvrez le menu Chrome, cliquez sur paramètres → paramètres de Show advanced, sélectionnez rétablir les paramètres de navigateur et cliquez sur Reset (en option).