>

Rimuovere Virus di riscatto di .PERL File

Inviato da in Removal il lunedì 31 ottobre 2016

Come rimuovere PERL estensione Ransomware?

Lettori di recente iniziati a segnalare il seguente messaggio viene visualizzato quando si avvia loro computer:

!!! INFORMAZIONI IMPORTANTI!!!

Tutti i file sono crittografati.

Decrittografia di dati dei file è possibile solo con la chiave privata, che è il nostro segreto server.

Per ricevere il vostro seguito di chiave privata uno dei link:

1. http://uk74sqtx2ynr2nzb.onion.gq/?id= [Redacted] 2. http://uk74sqtx2ynr2nzb.onion.nu/?id= [Redacted] 3. http://uk74sqtx2ynr2nzb.onion.cab/?id= [Redacted] 4. http://uk74sqtx2ynr2nzb.onion.to/?id= [Redacted]

Se tutti gli indirizzi di questo non sono disponibili, attenersi alla seguente procedura:

1. scaricare e installare Tor Browser: https://www.torproject.org/download/download-easy.html

2. dopo una corretta installazione, eseguire il browser e attendere per l’inizializzazione.

3. tipo nella barra degli indirizzi: uk74sqtx2ynr2nzb.onion/?id=[Redacted] 4. Seguire le istruzioni sul sito.

!!! Il tuo ID di identificazione personale: [Redacted]!!!

Il PERL File ransomware è percepito come la terza versione della Bart ransomware. E, però, alcune cose sono cambiate, non è così diverso dai suoi predecessori. Come si può immaginare, il nome dell’ultima variante di Bart deriva dall’estensione che aggiunge a ciascun file. Dopo la crittografia, troverete ogni foto, video, documenti, ecc., con un’estensione di .PERL aggiunto. Ad esempio, se tu avessi una canzone intitolata “migliore”, lo troverete come “best.PERL.” E, una volta che ‘PERL’ viene aggiunto ai tuoi file, questo è tutto. La crittografia è completa, e i file sono inaccessibili. Non è possibile aprire loro piu ‘. E, spostare o rinominare il non aiuterà. Sono bloccati. L’unico modo per liberarli e farne uso una volta di più, è con una chiave univoca. Se si desiderano che i dati di ritorno, si deve pagare il riscatto. Se lo fai, i rapitori si inviare la propria chiave di decrittografia. E, dopo l’applicazione, i file non sono più sotto il controllo di PERL. Presumibilmente. Che è uno scenario ipotetico, poiché avete garanzie che aiuta la conformità. Nessuno. Infatti, da quello che abbiamo stabilito, fa solo peggiorare la situazione. Quando si tratta di uno strumento di ransomware, si non dovrebbe raggiungere per le persone dietro di loro. Non contatto con loro in qualche modo. Non loro e-mail, chiamarli, niente! E, soprattutto, NON si trasferiscono fondi a loro! Si tratta di estorsori. Cyber criminali con ordini del giorno che sono discutibili, a dir poco. Tu credi che se si seguono le loro richieste, avrai mantengono le loro promesse? Non essere ingenuo. Essi cercano di guadagno monetario. Loro non importa su di voi o i vostri dati. Una volta che ottengono il vostro denaro, le probabilità sono, essi si SARÀ il doppio gioco. Le quote non sono a tuo favore. Così, così difficile come può sembrare, non seguire le loro istruzioni. Non sono conformi. Dite addio ai vostri dati. È molto meglio di perdere i vostri file di alternativa si faccia deve attenersi.

Come ha fatto a infettarsi con?

Può sembrare come il PERL file ransomware appena mostrato un giorno e andò a lavorare, ma non è questo il caso. C’era un sacco che conduce fino alla crittografia dei file. Come si installa il ransomware te stesso. Oh sì. Deciso di installare la brutta infezione. Domandò se acconsentite a lasciarlo nel PC, e hai fatto. Ransomware strumenti sono tenuti a chiedere il permesso dell’utente. Il tuo permesso. Essi hanno per farlo prima di installare se stessi. In altre parole, se il vostro file ottenere bloccati con l’estensione ‘PERL’, è perché è stato installato il ransomware PERL. E, probabilmente non si ricorda farlo. Ecco perché lo strumento non viene fuori all’aperto e richiedere l’accesso. Oh no. Lo fa nel modo più sneakiest possibile. Si gira verso ogni trucco nel libro. Come, freeware, aggiornamenti fasulli, allegati di e-mail di spam, link corrotti, ecc. Ma c’è un ingrediente chiave, senza la quale non può avere successo nella sua sneakiness. E, che è vostra disattenzione. Ransomware programmi si basano su distrazione, ingenuità e fretta. Così, non li forniscono. Invece, essere più vigili e approfondita. Prendetevi il tempo per fare la vostra dovuta diligenza. A volte anche qualche attenzione in più oggi può risparmiare un sacco di guai domani.

Perché è pericoloso PERL estensione?

Proprio come le altre varianti di Bart, l’infezione di PERL consente di crittografare i dati utilizzando la crittografia RSA-4096. E non commettere errori. Si rivolge a tutto. Tutti i dati è sotto il fuoco. Niente è oltre la portata dello strumento come essa distingue oltre 140 tipi di file distinti. Così, una volta scivola nel vostro PC, si blocca tutto. Dopo che è fatto e viene aggiunto l’estensione ‘PERL’, Visualizza le richieste. Sono solo come stravaganti come quelli dei suoi predecessori. Lo strumento richiede 3 Bitcoin, o circa 2000 dollari, come pagamento del riscatto. Come incentivo, minaccia di eliminare definitivamente i file, se si cerca qualcosa di sfacciato. Come, cercando di decrittografare i dati da soli. Lo strumento sostiene che una volta si paga fino, esso invierà una chiave di decrittografia. Con quella chiave, è possibile liberare i file. Ma, ecco la cosa. La chiave di rimuovere la crittografia. Non rimuove la stessa infezione. Così, il ransomware sarà ancora lì. E, ciò che è per impedirgli di colpire ancora una volta un’ora dopo la decrittografia? O, un giorno? Una settimana? Niente. L’infezione è libero di crittografare i tuoi dati in qualsiasi momento sceglie così e sarete al punto di partenza. Solo questa volta, avrai meno soldi. E ‘ peggio, sarà esposta la tua privacy. Pensaci. Quando si trasferisce il pagamento del riscatto, lasciare vostri dettagli personali e finanziari. E, le persone dietro l’infezione possono accedervi. Stai bene con quello? Avendo la vostra vita privata a disposizione di utenti non autorizzati? Non permettere che ciò accada. Non pagare il riscatto. Basta abbandonare i tuoi file. Dopo tutto, i file non sono importanti come privacy. Se pensi che in caso contrario, con tutti i mezzi, conformarsi. Pagare queste persone e prendere le tue possibilità. Ma non ti piace il risultato. Fare la scelta più sicura, più saggia. Scegliere privacy sopra immagini. I file sono sostituibili. Si può dire lo stesso sulla vostra vita privata?

rimozione di estensione di File PERL Istruzioni

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover PERL File Extension Encrypted Files

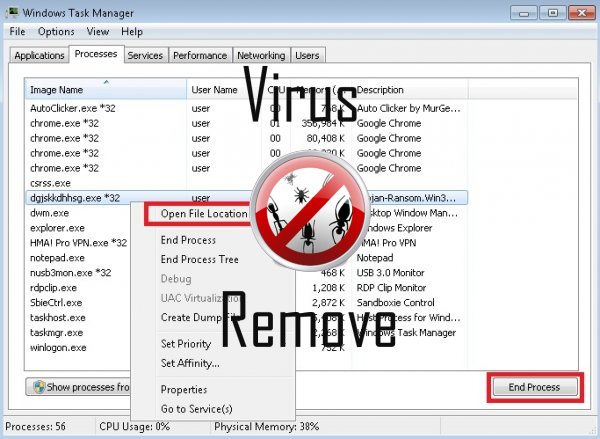

PASSAGGIO 1: Arresta il processo dannoso utilizzando Task Manager di Windows

- Aprire il task Manager premendo contemporaneamente i tasti CTRL + MAIUSC + ESC

- Individuare il processo del ransomware. Hanno in mente che questo è di solito un casuale generato file.

- Prima di uccidere il processo, digitare il nome su un documento di testo per riferimento futuro.

- Individuare eventuali processi sospetti associati con la crittografia di File con estensione PERL Virus.

- Fare clic con il pulsante destro sul processo

- Apri percorso File

- Termina processo

- Eliminare le directory con i file sospetti.

- Avere in mente che il processo può essere nascosto e molto difficile da rilevare

PASSAGGIO 2: Mostrare i file nascosti

- Aprire qualsiasi cartella

- Fare clic sul pulsante “Salva”

- Scegli “Opzioni cartella e ricerca”

- Selezionare la scheda “Visualizza”

- Selezionare l’opzione “Visualizza cartelle e file nascosti”

- Deselezionare “Nascondi file protetti di sistema”

- Fare clic sul pulsante “Applica” e su “OK”

PASSAGGIO 3: Individuare il percorso di avvio di PERL estensione crittografia Virus

- Una volta che il sistema operativo carica premere contemporaneamente il Pulsante con il Logo Windows e il tasto R .

- Dovrebbe aprirsi una finestra di dialogo. Digitare “Regedit”

- ATTENZIONE! essere molto attenti quando editing the Microsoft Windows Registry come questo può rendere il sistema rotto.

A seconda del sistema operativo (x86 o x64) passare a:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] o

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] o

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- ed eliminare la visualizzazione nome: [RANDOM]

- Quindi aprire explorer e passare a:

Passare alla cartella % appdata % ed eliminare il file eseguibile.

In alternativa, è possibile utilizzare il programma di windows di msconfig per controllare il punto di esecuzione del virus. Per favore, avere in mente che i nomi nella vostra macchina potrebbero essere diverso, come potrebbe essere generate in modo casuale, è per questo che è necessario eseguire qualsiasi scanner professionale per identificare i file dannosi.

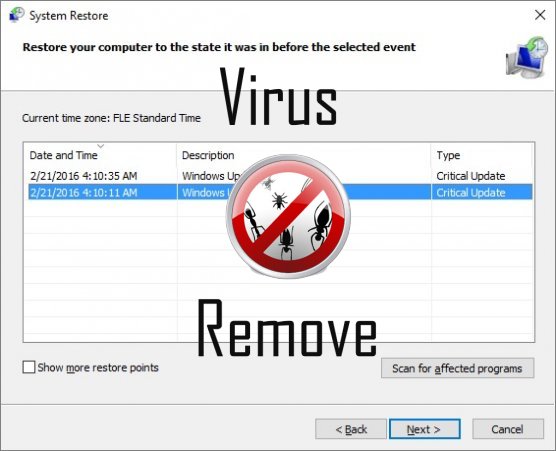

PASSO 4: Come recuperare i file crittografati?

- Metodo 1: Il primo e il miglior metodo è per ripristinare i dati da un backup recente, nel caso che ne hai uno.

- Metodo 2: Software di recupero File – di solito quando il ransomware crittografa un file si fa prima una copia di esso, consente di crittografare la copia e quindi Elimina l’originale. A causa di questo si potrebbe tenta di utilizzare software di recupero file per recuperare alcuni dei file originali.

- Metodo 3: Le copie Shadow Volume – come ultima risorsa, è possibile ripristinare i file tramite Le copie Shadow del Volume. Aprite la parte di Shadow Explorer del pacchetto e scegliere l’unità che si desidera recuperare. Fare clic con il tasto destro su qualsiasi file che si desidera ripristinare e fare clic su Esporta su di esso.

Attenzione, più anti-virus scanner hanno rilevato malware possibili in PERL.

| Software Anti-Virus | Versione | Rilevazione |

|---|---|---|

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Dr.Web | Adware.Searcher.2467 | |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

Comportamento di PERL

- Spettacoli falsi avvisi di sicurezza, popup e annunci.

- Si distribuisce attraverso pay-per-installare o è in bundle con software di terze parti.

- Ruba o utilizza i vostri dati confidenziali

- Comportamento comune di PERL e qualche altro testo emplaining som informazioni relative al comportamento

- Si integra nel browser web tramite l'estensione del browser di PERL

- Modifica le impostazioni Browser e Desktop.

- Rallenta la connessione a internet

- PERL disattiva il Software di sicurezza installati.

PERL effettuate versioni del sistema operativo Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia di PERL

Eliminare PERL da Windows

Elimina PERL da Windows XP:

- Fare clic su Start per aprire il menu.

- Selezionare Pannello di controllo e vai a Aggiungi o Rimuovi programmi.

- Scegliere e rimuovere il programma indesiderato.

Rimuovi PERL dal tuo Windows 7 e Vista:

- Aprire il menu Start e selezionare Pannello di controllo.

- Spostare Disinstalla un programma

- Pulsante destro del mouse sull'app indesiderato e scegliere Disinstalla.

Cancella PERL da Windows 8 e 8.1:

- Pulsante destro del mouse sull'angolo inferiore sinistro e selezionare Pannello di controllo.

- Scegliere Disinstalla un programma e fare clic destro sull'applicazione indesiderata.

- Fare clic su disinstallare .

Eliminare PERL dal tuo browser

PERL Rimozione da Internet Explorer

- Fare clic sull' icona dell'ingranaggio e seleziona Opzioni Internet.

- Vai alla scheda Avanzate e fare clic su Reimposta.

- Verifica Elimina impostazioni personali e clicca Reset nuovamente.

- Fare clic su Chiudi e scegliere OK.

- Tornare indietro per l' icona dell'ingranaggio, scegliere Gestione componenti aggiuntivi → estensioni e barre degli strumentie delete indesiderati estensioni.

- Vai al Provider di ricerca e scegliere un nuovo motore di ricerca di predefinito

Cancellare PERL da Mozilla Firefox

- Inserire "about:addons" nel campo URL .

- Vai a estensioni ed eliminare le estensioni browser sospette

- Scegliere dal menu, fare clic sul punto interrogativo e aprire la Guida di Firefox. Fare clic sul pulsante Firefox Aggiorna e selezionare Aggiorna Firefox per confermare.

Terminare PERL da Chrome

- Digitare "chrome://extensions" nel campo URL e premere invio.

- Terminare le estensioni del browser inaffidabile

- Riavviare Google Chrome.

- Aprire Chrome menu, fare clic su impostazioni → impostazioni di Show advanced, selezionare Reimposta le impostazioni del browser e fare clic su Reimposta (opzionale).