>

Usunąć ransomware plik Thor

Wysłany przez w Removal Środa, 26 października 2016

Jak Usuń Thor pliku rozszerzenie Ransomware?

Czytelników od niedawna zgłosić następujący komunikat jest wyświetlany po uruchomieniu komputera:

!!! WAŻNE INFORMACJE!

Wszystkie pliki są szyfrowane z RSA-2048 i AES-128 szyfrów.

Więcej informacji na temat RSA i AES można znaleźć tutaj:

https://en.wikipedia.org/wiki/RSA _(cryptosystem)

https://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Ród Harkonnenów plików jest możliwe tylko z kluczem prywatnym i decrypt program, który jest na naszym serwerze tajne.

Aby otrzymać swój klucz prywatny wykonaj jeden z linków:

1. http://jhomitevd2abj3fk.tor2web.org/5DYGW6MQXIPQSSBB

2. http://jhomitevd2abj3fk.onion.to/5DYGW6MQXIPQSSBB

Jeśli wszystkie to adresy nie są dostępne, wykonaj następujące kroki:

1. pobrać i zainstalować Tor Browser: https://www.torproject.org/download/download-easy.html

2. Po pomyślnej instalacji, uruchomić przeglądarkę i czekać na inicjowanie.

3. typ w pasku adresu: jhomitevd2abj3fk.onion/5DYGW6MQXIPQSSBB

4. Postępuj zgodnie z instrukcjami na stronie.

!!! Twój identyfikator osobisty identyfikacja: 5DYGW6MQXIPQSSBB!

Kto wiedział, hakerzy mogą okazać się być fani Marvela? Cóż. rozszerzenie pliku Thor jest dowód, że oszuści cieszyć się potężny Bóg zabił. Ten szczególny rozciągnięcie jest oznaką, że coś złośliwego jest teraz na twoim komputerze. Ransomware. Aby być bardziej precyzyjne, utkniesz z zupełnie nową wersję Locky Ransomware. Podobnie jak w popularnych komiksów, Thor i Locky są partnerzy w zbrodni. Jednakże podczas gdy oryginalny duo jest bardzo zabawne, jego wariant ransomware jest straszne. Locky już renomę jako szczególnie paskudne zakażenie. Sieje spustoszenie na całym świecie i powoduje, że tysiące użytkowników komputerów PC o ból głowy. Jest to pasożyt szyfrowanie plików. Za pomocą bardzo skomplikowanych szyfrów, wirus blokuje danych. Wszystko to. Mówimy tu olbrzymia formatów, w tym zdjęć, muzyki i dokumentów MS Office. Pliki, które szyfruje Locky stają się nieczytelne. To dlatego tego szkodnika zmienia ich rozszerzenia. Dodaje .Thor dodatku do danych docelowych. W związku z tym widząc, że to rozszerzenie oznacza dane jest już dostępny. Własne pliki na własnym komputerze. Pomyśl o tym. Zakażenie blokuje pliki i utrzymuje je zakładników. Komputer nie będzie mógł rozpoznać swoje pliki w nowym formacie, więc nie będzie w stanie korzystać z danych. Proste. Ransomware’s taktyki są bez wątpienia wśród najbardziej przebiegły i niesprawiedliwe te online. Wirus Locky wykorzystuje mieszankę dwóch szyfry â €”RSA i AES. To rzeczywiście zmienia nazwy plików. Na przykład Mjolnir.jpg pobiera zmieniona na 0H3MR5KE-K2K1-BA00-334 X-K409XMHH3A76.Thor. Oprócz tworzenia bałagan na Twojej maszynie, ten podstęp także powoduje uszkodzenie. Jak już wspomniano, ten program MES z oryginalnych formatów danych. Pozostawia się nieczytelny, niedostępne, praktycznie bezużyteczne pliki. Ponadto prosi o okup. Powód, dlaczego Locky zaszyfrowane pliki na pierwszym miejscu jest więc hakerzy mogą ukraść pieniądze. Pamiętaj, że te programy są próby oszustwa. Podczas blokowania danych, wirus krople pliki _WHAT_is.html i _WHAT_is.bmp. Zawierają one szczegółowe instrukcje. Zgodnie z wiadomościami, okupu masz tylko jedną szansę, aby przywrócić swoje dane. Wszystko, co musisz zrobić, to zapłacić 0,50 Bitcoin (prawie 330 USD). Teraz nie powinien zapłacić pieniądze na wiele powodów. Numer jeden â €”Oszuści są niewiarygodne. Jest bardzo prawdopodobne, że nie zachowa swojej części umowy. Numer dwa â €”płacąc, by ujawniania danych osobowych. Oznacza to, że hakerzy może spowodować pewne problemy poważnych prywatności. Numer trzy â €”PC specjalistów nieustannie pracujemy nad deszyfrowanie narzędzia. Może być w stanie przywrócić wszystkie pliki zablokowany rezygnować płacenie pewien pojedynczy cent oszustów.

Jak mogę zarazić z?

Ransomware zostanie rozłożone online to samo zrobić w sposób najbardziej pasożytów. Przez stealth i kłamstwa. Aby zapobiec instalacji złośliwego oprogramowania, należy być ostrożnym w sieci cały czas. Miej oko na infekcje i nie wychodzą wszelkie potencjalne zagrożenia. Zaufaj nam na ten jeden, zapobieganie jest prostszym. O odinstalować wirus potem jest znacznie bardziej problematyczne. Teraz ransomware może mieć udawał, że niektórych legalnych wiadomości. Nie tylko jest to najstarsza Metoda online, ale jest to również najbardziej efektywnych. W przyszłości pobyt z dala od losowych załączniki wiadomości e-mail i wiadomości od nieznanych nadawców. Tych może być ukrywanie błędne intruza. Również uniknąć niezweryfikowanych stron internetowych/freeware wiązki. Niektóre infekcje dostać w przebraniu aktualizacji programu. Niektóre wirusy używają zestawów wykorzystać do poruszania się w sieci. Ostatni ale nie najmniej ransomware często korzysta z pomocy koni trojańskich. Na pewno powinieneś sprawdzić komputer w poszukiwaniu więcej pasożytów. Locky nie może być tylko kawałek malware obecnie na pokładzie.

Dlaczego dany plik Thor jest niebezpieczne?

Rozszerzenie .Thor jest czerwona flaga na ogromne kłopoty. Jak wspomniano, jest on dodawany przez jednego z najbardziej agresywnych i niebezpiecznych programów online. Ransomware ma tylko jeden cel i z pewnością nie wiąże się pliki zaszyfrowane, nieosiągalne. Z drugiej strony wymaga sporo pieniędzy. Należy pamiętać, że Locky jest teraz na pokładzie Cię szantażować. Mimo, że jego twórcy obiecują decryptor, powinni wiedzieć lepiej niż się im zaufać. Czy jesteś gotów dać oszustów kilkaset dolarów, bez otrzymania czegokolwiek w zamian? Czy jesteś gotów się oszukany? Zachować swój Bitcoins i nie pozwól, aby nękać, cyberprzestępcy. Zignorować ten pasożyt fałszywe okupu notatki. Płacenia pieniędzy nie jest opcja, jako że tylko pogorszyłoby sytuację. Ręczne usuwanie wirusa, proszę śledzić nasz przewodnik usuwania dół poniżej.

usuwania rozszerzenie pliku Thor Instrukcje

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover Thor File Extension Encrypted Files

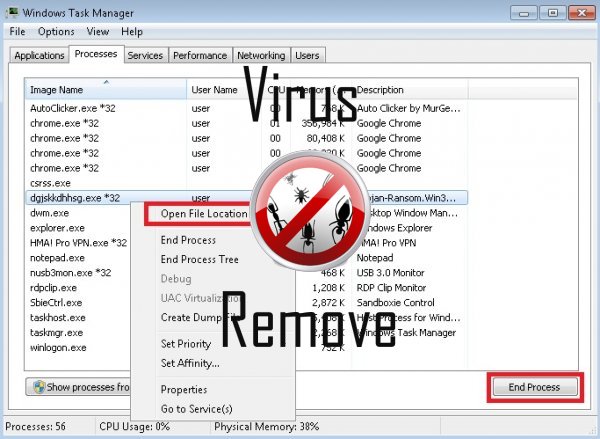

KROK 1: Zatrzymaj złośliwy proces za pomocą Menedżera zadań Windows

- Otwórz Menedżer zadań przez naciśnięcie klawiszy CTRL + SHIFT + ESC jednocześnie

- Znajdź proces ransomware. Mieć na uwadze, że jest to zwykle losowo wygenerowany plik.

- Przed możesz zabić proces, wpisz nazwę dokumentu tekstowego do późniejszego wykorzystania.

- Zlokalizuj wszystkie podejrzane procesy związane z Thor rozszerzenia szyfrowania wirusa.

- Kliknij prawym przyciskiem myszy na proces

- Otwórz lokalizację pliku

- Zakończ proces

- Usunąć katalogi z podejrzanych plików.

- Mieć na uwadze, że proces może być bardzo trudne do wykrycia i ukrywanie

KROK 2: Ujawnić ukryte pliki

- Otwórz dowolny folder

- Kliknij na przycisk „Organizuj”

- Wybierz „Opcje folderów i wyszukiwania”

- Wybierz kartę „Widok”

- Wybierz opcję „Pokaż ukryte pliki i foldery”

- Niepowstrzymany „Ukrywać się zabezpieczony system operacyjny akta”

- Kliknij przycisk „Zastosuj” i „OK”

KROK 3: Znajdź Thor szyfrowanie rozszerzenia Virus lokalizacji startowych

- Gdy system operacyjny ładuje naciśnij jednocześnie Przycisk Logo Windows i klawisz R .

- Należy otworzyć okno dialogowe. Typ „Regedit”

- OSTRZEŻENIE! być bardzo ostrożnym podczas editing the Microsoft Windows Registry jako to może uczynić system uszkodzony.

W zależności od systemu operacyjnego (x86 lub x64) przejdź do:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- i usunąć wyświetlanie nazwa: [RANDOM]

- Następnie otwórz przeglądarkę explorer i przejdź do:

Przejdź do folderu % appdata % i Usuń plik wykonywalny.

Można też użyć programu windows msconfig wobec sobowtór sprawdzanie punkt wykonanie wirusa. Proszę mieć na uwadze, że nazwy w komputerze mogą być różne, jak one mogą być generowane losowo, dlatego należy uruchomić wszelki profesjonalny skaner do identyfikacji szkodliwych plików.

KROK 4: Jak odzyskać zaszyfrowane pliki?

- Metoda 1: Metoda pierwszej i najlepiej jest przywrócić dane z kopii kopia zapasowa, w przypadku, że masz jeden.

- Metoda 2: Oprogramowanie do odzyskiwania plików – zwykle, gdy ransomware szyfruje plik po raz pierwszy sprawia, że jego kopię, szyfruje kopię, a następnie usuwa oryginalny. W związku z tym można spróbować odzyskać niektóre z oryginalnych plików za pomocą oprogramowania do odzyskiwania plików.

- Metoda 3: Kopii woluminu w tle – w ostateczności, można spróbować przywrócić pliki za pomocą Kopii woluminu w tle. Otwórz Explorer cień część pakietu i wybierz dysk, który chcesz odzyskać. Kliknij prawym przyciskiem myszy na dowolny plik, który chcesz przywrócić i kliknij przycisk Eksportuj na nim.

Ostrzeżenie, wieloraki anty-wirus skanery wykryły możliwe malware w Thor.

| Oprogramowanie antywirusowe | Wersja | Wykrywanie |

|---|---|---|

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| Dr.Web | Adware.Searcher.2467 | |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

Zachowanie Thor

- Rozprowadza się przez pay-per rata, albo jest wiązany rezygnować trzeci-strona umowy oprogramowanie.

- Pokazuje fałszywe alerty zabezpieczeń, pop-upów i reklam.

- Przekierowanie przeglądarki do zainfekowanych stron.

- Thor dezaktywuje zainstalowane zabezpieczenie oprogramowanie.

- Zmienia stronę użytkownika

- Spowalnia połączenie internetowe

Thor dokonane wersje systemu operacyjnego Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia Thor

Wyeliminować Thor z Windows

Usuń Thor z Windows XP:

- Kliknij na Start , aby otworzyć menu.

- Wybierz Panel sterowania i przejdź do Dodaj lub usuń programy.

- Wybrać i usunąć niechciane program.

Usuń Thor od twój Windows 7 i Vista:

- Otwórz Start menu i wybierz Panel sterowania.

- Przesunąć do odinstalować program

- Kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji i wybierz Odinstaluj.

Wymaż Thor od Windows 8 i 8.1:

- Kliknij prawym przyciskiem myszy -trzaskać u lewym dolnym rogu i wybierz Panel sterowania.

- Wybierz Odinstaluj program i kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji.

- Kliknij przycisk Odinstaluj .

Usuń Thor od Twojej przeglądarki

Thor Usunięcie z Internet Explorer

- Kliknij na ikonkę i wybierz polecenie Opcje internetowe.

- Iść do zaawansowany patka i kliknij przycisk Resetuj.

- Sprawdź usunąć ustawienia osobiste i ponownie kliknij przycisk Reset .

- Kliknij przycisk Zamknij i wybierz OK.

- Wróć do narzędzi ikonę, wybierz Zarządzaj dodatkami → paski narzędzi i rozszerzeniai usunąć niechciane rozszerzeń.

- Przejdź do Wyszukiwarki i wybierz nowy domyślnej wyszukiwarki

Erase Thor z Mozilla Firefox

- Wpisz "about:addons" do pola adresu URL .

- Przejdź do rozszerzenia i usunąć rozszerzenia przeglądarki podejrzanych

- Kliknij na menu, kliknij znak zapytania i otworzyć Firefox pomoc. Kliknij na Odśwież Firefox przycisk i wybierz Odśwież Firefox do potwierdzenia.

Zakończyć Thor od Chrome

- Typ w "chrome://extensions" w polu adresu URL i naciśnij Enter.

- Zakończyć niewiarygodne przeglądarki rozszerzenia

- Odnawiać zapas towarów Google Chrome.

- Otwórz Chrome menu, kliknij Ustawienia → Pokaż zaawansowane ustawienia, wybierz Resetuj ustawienia przeglądarki i kliknij przycisk Reset (opcjonalne).