>

Supprimer Thor fichier ransomware

Posté par dans Removal le mercredi 26 octobre 2016

Comment faire pour Supprimer l’Extension de fichier Thor Ransomware ?

Lecteurs a récemment commencé à signaler le message suivant affiché lorsque vous leur initialisation leur ordinateur :

!!! INFORMATION IMPORTANTE !!!

Tous vos fichiers sont cryptés avec RSA-2048 et les chiffrements AES-128.

Plus d’informations sur le RSA et AES peuvent être trouvés ici :

https://en.wikipedia.org/wiki/RSA _(cryptosystem)

https://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Déchiffrement de vos fichiers n’est possible qu’avec la clé privée et le programme de décrypter tout ce qui se trouve sur notre serveur secret.

Pour recevoir votre suivi de clé privée un des liens :

1. http://jhomitevd2abj3fk.tor2web.org/5DYGW6MQXIPQSSBB

2. http://jhomitevd2abj3fk.onion.to/5DYGW6MQXIPQSSBB

Si toutes ces adresses ne sont pas disponibles, procédez comme suit :

1. Télécharger et installer Tor Browser : https://www.torproject.org/download/download-easy.html

2. après une installation réussie, exécuter le navigateur et d’attendre l’initialisation.

3. tapez dans la barre d’adresse : jhomitevd2abj3fk.onion/5DYGW6MQXIPQSSBB

4. Suivez les instructions sur le site.

!!! Votre code d’identification personnel : 5DYGW6MQXIPQSSBB !

Qui aurait cru que les pirates se révèlent être fans de Marvel ? Eh bien, le. extension de fichier Thor est une preuve escrocs profiter le puissant Dieu asgardien. Cette extension particulière est un signe que quelque chose de malveillant est maintenant sur votre PC. Ransomware. Pour être plus précis, vous êtes coincé avec une toute nouvelle version de la Ransomware Nicolas. Tout comme dans les livres de bandes dessinées populaires, Thor et Locky sont partenaires dans le crime. Cependant, alors que le duo original est très divertissant, sa variante ransomware est épouvantable. Locky s’est déjà imposé comme une infection particulièrement désagréable. Il est des ravages partout dans le monde et provoque des milliers d’utilisateurs de PC un mal de tête. Il s’agit d’un parasite cryptage des fichiers. En utilisant un chiffrement très compliqué, le virus bloque vos données. Tout cela. Nous parlons d’un énorme pourcentage de formats, y compris les images, de musique et de documents MS Office. Les fichiers qui Locky chiffre illisible. C’est parce que ce parasite modifie leur extension. Elle ajoute l’appendice .Thor pour les données de la cible. C’est pourquoi, voyant que cette extension signifie que vos informations n’est donc plus accessible. Vos propres fichiers sur votre ordinateur. Pensez à ce sujet. L’infection verrouille vos fichiers et les garde en otage. Votre ordinateur ne sera pas capable de reconnaître le nouveau format de vos fichiers si vous ne serez pas en mesure d’utiliser vos données. Simple que ça. Tactiques de ransomware sont, sans aucun doute, parmi les plus retors et injuste en ligne. Le Virus Nicolas utilise un mélange de deux algorithmes de chiffrement â €» RSA et AES. En fait, il renomme vos fichiers. Par exemple, Mjolnir.jpg est renommé en 0H3MR5KE-K2K1-BA00-334 X-K409XMHH3A76.Thor. En dehors de créer un désordre sur votre machine, ce truc aussi causes vous endommagez. Comme mentionné, ce programme mess avec le format d’origine de vos données. Il vous laisse avec des fichiers illisibles, inaccessibles, pratiquement inutiles. En outre, il demande une rançon. La raison pourquoi Locky vos fichiers chiffrés est en premier lieu si les pirates pourraient voler votre argent. N’oubliez pas, ces programmes tentent de vous arnaquer. Lors du verrouillage de vos données, le virus supprime les fichiers _WHAT_is.html et _WHAT_is.bmp. Ils contiennent des instructions de paiement détaillée. Selon les messages de rançon, vous avez seulement une chance de restaurer vos informations. Tout ce que vous avez à faire est de payer 0,50 Bitcoin (près de 330 USD). Maintenant, vous ne devriez pas payer l’argent pour beaucoup de raisons. Numéro un â €» escrocs ne sont pas fiables. Il est très probable qu’ils ne garderont pas leur part du marché. Numéro deux â €» en payant, vous serait exposer des renseignements personnels. Cela signifie que les pirates vous pourraient causer certains problèmes graves de la vie privée. Numéro trois â €» les spécialistes de PC travaillent constamment sur des outils de décryptage. Vous pourriez être en mesure de restaurer tous vos fichiers verrouillés sans payer un seul centime d’escrocs.

Comment infecté par ?

Ransomware obtient diffuser en ligne les mêmes que parasites moyen le plus faire. Via la furtivité et de mensonges. Afin d’empêcher l’installation de logiciels malveillants, vous devez être prudent sur le Web tout le temps. Gardez un œil sur les infections et ne négligez pas toute menace potentielle. Nous faire confiance sur ce coup, la prévention est l’option la plus facile. Avoir à désinstaller un virus par la suite est nettement plus problématique. Maintenant, ransomware pourrait avoir feint pour être certains email/message légitime. Non seulement c’est la méthode la plus ancienne en ligne mais c’est aussi le plus efficace. À l’avenir, éloignez-vous aléatoires-pièces jointes et les messages provenant d’expéditeurs inconnus. Ceux qui pourraient se cacher un intrus vicieux. Aussi, éviter les faisceaux de sites Web/freeware non vérifiées. Certaines infections se déguisées en mises à jour du programme. Certains virus utilisent Kits exploiter pour voyager le Web. Dernier point mais non le moindre, ransomware utilise souvent l’aide de chevaux de Troie. Vous devriez certainement vérifier l’ordinateur pour plus de parasites. Nicolas ne peut pas être le seul morceau de malware actuellement à bord.

Pourquoi l’Extension de fichier Thor est-elle dangereuse ?

L’extension .Thor est un drapeau rouge pour les énormes problèmes. Comme mentionné, il est ajouté par un des programmes plus agressifs et dangereux en ligne. Ransomware n’a qu’un seul but et certainement, elle n’implique pas vos fichiers cryptés, injoignable. En revanche, il implique beaucoup d’argent. Vous devez garder à l’esprit que Locky est maintenant à bord pour vous faire du chantage. Même si ses développeurs promettent un déchiffreur, vous devez savoir mieux que faire confiance eux. Êtes-vous prêt à donner des escrocs des centaines de dollars sans rien recevoir en échange ? Êtes-vous prêt à vous faites pas arnaquer ? Gardez vos Bitcoins et ne laissez pas les cyber-criminels vous harceler. Ignorer les notes fausses rançon du parasite. Le versement n’est pas une option car qui ne ferait qu’aggraver votre situation. Pour supprimer le virus manuellement, veuillez suivre notre guide retrait vers le bas ci-dessous.

Thor suppression de fichiers Extension Instructions

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover Thor File Extension Encrypted Files

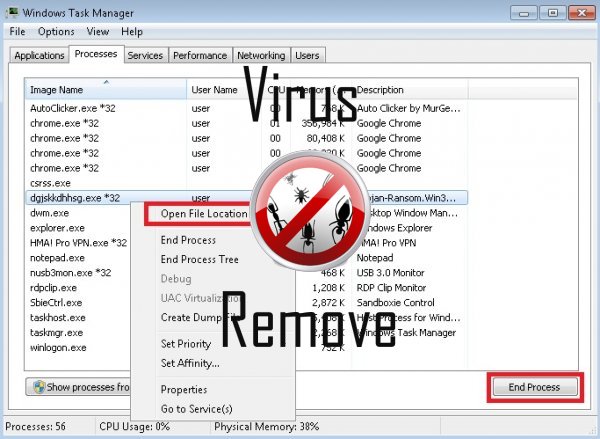

ÉTAPE 1 : Arrêter le processus malveillant à l’aide du gestionnaire des tâches Windows

- Ouvrez votre gestionnaire de tâches en appuyant simultanément sur les touches CTRL + SHIFT + ESC

- Localiser le processus de la ransomware. À l’esprit que c’est habituellement un aléatoire généré fichier.

- Avant de vous tuez le processus, tapez le nom sur un document texte pour référence ultérieure.

- Localiser n’importe quel processus suspects liés avec le cryptage de fichier Extension Thor Virus.

- Faites un clic droit sur le processus

- Emplacement du fichier ouvert

- Terminer le processus

- Supprimez les répertoires contenant les fichiers suspects.

- Avoir à l’esprit que le processus peut être caché et très difficiles à détecter

ÉTAPE 2 : Révéler les fichiers cachés

- Ouvrez n’importe quel dossier

- Cliquez sur le bouton « Organiser »

- Choisissez « Dossier et Options de recherche »

- Sélectionnez l’onglet « Affichage »

- Sélectionnez l’option « Afficher les fichiers et dossiers cachés »

- Décochez la case « Masquer les fichiers de système d’exploitation protégés »

- Cliquez sur le bouton « Appliquer » puis « OK »

ETAPE 3 : Repérez l’emplacement de démarrage de Thor Extension de fichier chiffrement Virus

- Une fois que le système d’exploitation charge Appuyez simultanément sur le Bouton de Logo de Windows et la touche R .

- Une boîte de dialogue devrait s’ouvrir. Tapez « Regedit »

- AVERTISSEMENT ! soyez très prudent lorsque editing the Microsoft Windows Registry car cela peut rendre le système cassé.

Selon votre système d’exploitation (x86 ou x64), accédez à :

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- et supprimer l’affichage nom : [ALÉATOIRE]

- Ouvrez votre explorer, puis accédez à :

Accédez à votre dossier %AppData% et supprimez le fichier exécutable.

Vous pouvez également utiliser votre programme de windows de msconfig pour vérifier le point de l’exécution du virus. S’il vous plaît, avoir à l’esprit que les noms dans votre machine peuvent être différente car ils peuvent être générés de façon aléatoire, c’est pourquoi vous devez exécuter n’importe quel scanner professionnel pour identifier les fichiers malveillants.

ÉTAPE 4 : Comment faire pour récupérer des fichiers chiffrés ?

- Méthode 1 : La première et la meilleure méthode consiste à restaurer vos données à partir d’une sauvegarde récente, au cas où que vous en avez un.

- Méthode 2 : Logiciel de récupération de fichier -habituellement lorsque le ransomware crypte un fichier il fait tout d’abord une copie de celui-ci, crypte la copie et puis supprime l’original. À cause de cela, vous essayez d’utiliser le logiciel de récupération de fichier pour récupérer une partie de vos fichiers originaux.

- Méthode 3 : Clichés instantanés de Volume – en dernier recours, vous pouvez essayer de restaurer vos fichiers par l’intermédiaire de Clichés instantanés de Volume. Ouvrez la partie Shadow Explorer le package et choisissez le lecteur que vous souhaitez récupérer. Faites un clic droit sur n’importe quel fichier que vous souhaitez restaurer, puis cliquez sur Export là-dessus.

Attention, plusieurs analyseurs antivirus ont détecté malware possible dans Thor.

| Un logiciel anti-virus | Version | Détection |

|---|---|---|

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| Dr.Web | Adware.Searcher.2467 | |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

Comportement de Thor

- Thor montre des annonces commerciales

- Thor désactive les logiciels de sécurité installés.

- Change la page d'accueil de l'utilisateur

- Se distribue par le biais de pay-per-install ou est livré avec des logiciels tiers.

- Rediriger votre navigateur vers des pages infectées.

- Ralentit la connexion internet

- S'installe sans autorisations

- Comportement commun de Thor et quelques autre emplaining som info texte lié au comportement

- Thor se connecte à l'internet sans votre permission

- Spectacles fausses alertes de sécurité, des pop-ups et des annonces.

- S'intègre dans le navigateur web par l'intermédiaire de l'extension de navigateur de Thor

Thor a effectué les versions de système d'exploitation Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Géographie de Thor

Éliminer Thor de Windows

Supprimer Thor de Windows XP :

- Cliquez sur Démarrer pour ouvrir le menu.

- Sélectionnez le Panneau de commande et accédez à Ajout / suppression de programmes.

- Sélectionnez et supprimez le programme indésirable.

Retirer Thor de votre Windows 7 et Vista :

- Ouvrez le menu Démarrer et sélectionnez Panneau de configuration.

- Se déplacer à désinstaller un programme

- Faites un clic droit sur l'app indésirable et choisissez désinstaller.

Effacer Thor de Windows 8 et 8.1 :

- Faites un clic droit sur le coin inférieur gauche et sélectionnez Panneau de configuration.

- Choisir de désinstaller un programme et faites un clic droit sur l'application non désirée.

- Cliquez sur désinstaller .

Delete Thor depuis votre navigateur

Thor Suppression de Internet Explorer

- Cliquez sur l' icône d'engrenage et sélectionnez Options Internet.

- Allez dans l'onglet avancé , puis cliquez sur Réinitialiser.

- Vérifiez Supprimer les paramètres personnels et cliquez de nouveau sur Réinitialiser .

- Cliquez sur Fermer et cliquez sur OK.

- Revenir à l' icône d'engrenage, choisissez gérer Add-ons → barres d'outils et Extensionset supprimer les indésirables des extensions.

- Allez dans Les moteurs de recherche et choisissez un nouveau moteur de recherche de défaut

Effacer Thor de Mozilla Firefox

- Tapez "about:addons" dans le champ URL .

- Allez aux Extensions et supprimer les extensions du navigateur suspectes

- Cliquez sur le menu, cliquez sur point d'interrogation et ouvrez l'aide de Firefox. Cliquez sur rafraîchissement Firefox bouton et sélectionnez Actualiser Firefox pour confirmer.

Terminez Thor de Chrome

- Tapez "chrome://extensions" dans le champ URL et appuyez sur entrée.

- Résilier les extensions du navigateur peu fiables

- Redémarrez Google Chrome.

- Ouvrez le menu Chrome, cliquez sur paramètres → paramètres de Show advanced, sélectionnez rétablir les paramètres de navigateur et cliquez sur Reset (en option).