>

Rimuovere il Ransomware 4.0.3 CERBER

Inviato da in Removal su venerdì 28 ottobre 2016

Come rimuovere 4.0.3 CERBER Ransomware?

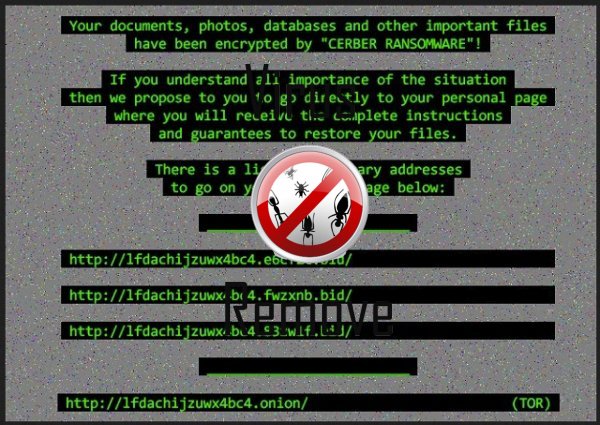

Lettori di recente iniziati a segnalare il seguente messaggio viene visualizzato quando si avvia loro computer:

C_E_R_B_E_R R_A_N_S_O_M_W_A_R_E

#############################################################

C_E_R_B_E_R_R_A_N_S_O_M_W_A_R_E

Non riesci a trovare i file necessari?

è il contenuto dei file che hai guardato per non leggibile???

è normale perché il files’ nomi, come pure i dati nei file

sono stati crittografati.

Grande!

Sono rivolti a far parte di una grande comunità “#Cerb3r Ransomware”.

Cerber è conosciuta come una delle infezioni più virulente online. E, questo è un titolo ben meritato. L’articolo di oggi è interamente circa la versione più recente di Cerber. Come si potrebbe immaginare, il temuto 4.0.3 CERBER è altrettanto pericoloso come i suoi antenati di cyber. Attualmente sei attaccato da un programma di crittografia di file. Ransomware è notoriamente problematica così, a dire il vero, sei guai. Non appena il virus si intrufola in se a bordo, si inizia ti molesta. CERBER 4.0.3 generale segue lo schema classico ransomware. Inoltre, si dovrebbe sapere che il Web è pieno di parassiti ransomware al momento. Gli hacker sembrano essere molto interessati a queste infezioni. Sapete perché? Perché ransomware permette suoi sviluppatori di ottenere profitto facile, illegale online. Per diventare ricchi senza sforzo è il sogno di ogni criminale cyber. Così, la popolarità di ransomware cresce costantemente. Ci imbattiamo in un nuovo virus di crittografia di file quasi ogni giorno. Proprio come tutti i programmi di questo tipo, CERBER 4.0.3 scansioni in primo luogo la macchina. In questo modo, vengono individuati i suoi dati personali. Il parassita va dopo un gran numero di formati tra cui immagini, musica, video, documenti. Lunga storia breve, tutte le tue informazioni preziose cade vittima del virus. Utilizzando un algoritmo complesso, questo parassita blocca i file. In realtà si rinomina i dati di destinazione e aggiunge un’estensione di file dannoso. Dopo CERBER 4.0.3 trova la tua foto, musica, ecc., li copia. Allora gli originali vengono eliminati. Vedete, si è lasciato con i file crittografati, modificati e rinominati. Quelli sono inaccessibili. Il computer non riconosce il formato di file quindi non sarà in grado di aprire i dati. Semplice come quello. 4.0.3 CERBER consente di crittografare i file personali per una sola ragione. Maggior parte delle persone sarebbe panico quando vedono tali cambiamenti improvvisi, non autorizzati. Probabilmente hai piuttosto ansioso. Ora, questo è esattamente ciò che truffatori stanno puntando per. Una volta che si dà nella disperazione, smetti di pensare logicamente. Questo è un momento incredibilmente conveniente per voi ottenere truffati. Pertanto, tenere a mente che ransomware è nient’altro che brutto tentativo degli hacker di rubare i vostri soldi. Essi sono prendendo in giro. Al termine dell’operazione di crittografia, il parassita Visualizza un messaggio di riscatto. Esso di solito viene aggiunto a tutte le cartelle contenenti i file bloccati. Secondo tale nota, l’unico modo per ripristinare i file è pagando una somma di denaro in Bitcoin. Il riscatto varia tra 0,5 Bitcoin (circa 340 USD) e 1,5 Bitcoin (1020 USD). Non considerare mai pagare. Sbarazzarsi del parassita invece e non sponsorizzare attività illegittima dei criminali.

Come ha fatto a infettarsi con?

Kit di exploit sono tra le più famose tecniche di distribuzione di virus. Prendete ad esempio Neutrino, grandezza e l’impianto di PERFORAZIONE Exploit kit. Mantenere i programmi sono aggiornati e stare attenti quando si installano gli aggiornamenti. Le infezioni sono subdolo. Un’altra tecnica efficace coinvolge i messaggi di spam e spam allegati di posta elettronica. Esatto, gli hacker a volte inviare malware direttamente al vostro inbox. Tutto quello che dovete fare è fare clic su esso aperto. Questo è come si potrebbe infettare il proprio dispositivo con tutti i tipi di malware che si possa immaginare. Non correte rischi. Quando imbattono in un’e-mail sospetta, è necessario eliminarlo. Si sarebbe risparmiare abbastanza il mal di testa in questo modo. Inoltre, ransomware ottiene diffusione on-line con l’aiuto di Trojan. Check out sistema PC per più parassiti perché CERBER 4.0.3 può avere compagnia. Ultimo ma non meno importante, evitare illegittimi torrenti/siti web/software bundle. Si dovrebbe sempre tenere a mente che astuto sono le infezioni. Prestare attenzione a ciò che si scarica e assicurati di che proteggere la vostra sicurezza.

Perché è pericoloso CERBER 4.0.3?

Sei riuscito a installare un tipo notoriamente dannoso di virus. Non è nessuna causa segreta ransomware migliaia di utenti di PC creduloni danneggiare ogni anno. Per evitare di ottenere ricattato, non pagare il riscatto. Nella nota di CERBER 4.0.3, troverete un link web a un browser di TOR. Stare lontano da esso. Semmai, pagare il denaro sarebbe solo peggiorare la vostra situazione. Gli hacker offrono un accordo â €”che promettono un decryptor speciale in cambio i Bitcoin. Tuttavia, essi non consegnare. Anche se per qualche motivo si paga il riscatto intero, è possibile che i file rimarrà bloccati. Truffatori sono focalizzati su rubare il vostro denaro, non liberando le informazioni. Quindi, non credere loro vuote promesse e minacce fasulle. Tutto questo è una frode cyber quindi non essere ingenuo. Per eliminare il ransomware manualmente, si prega di seguire la nostra guida di rimozione verso il basso di sotto.

Rimozione 4.0.3 CERBER Istruzioni

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover CERBER 4.0.3 Encrypted Files

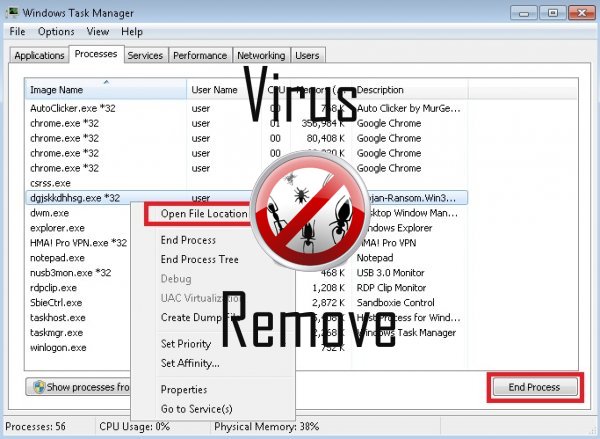

PASSAGGIO 1: Arresta il processo dannoso utilizzando Task Manager di Windows

- Aprire il task Manager premendo contemporaneamente i tasti CTRL + MAIUSC + ESC

- Individuare il processo del ransomware. Hanno in mente che questo è di solito un casuale generato file.

- Prima di uccidere il processo, digitare il nome su un documento di testo per riferimento futuro.

- Individuare eventuali processi sospetti associati con crittografia di CERBER 4.0.3 Virus.

- Fare clic con il pulsante destro sul processo

- Apri percorso File

- Termina processo

- Eliminare le directory con i file sospetti.

- Avere in mente che il processo può essere nascosto e molto difficile da rilevare

PASSAGGIO 2: Mostrare i file nascosti

- Aprire qualsiasi cartella

- Fare clic sul pulsante “Salva”

- Scegli “Opzioni cartella e ricerca”

- Selezionare la scheda “Visualizza”

- Selezionare l’opzione “Visualizza cartelle e file nascosti”

- Deselezionare “Nascondi file protetti di sistema”

- Fare clic sul pulsante “Applica” e su “OK”

PASSAGGIO 3: Individuare il percorso di avvio CERBER 4.0.3 crittografia Virus

- Una volta che il sistema operativo carica premere contemporaneamente il Pulsante con il Logo Windows e il tasto R .

- Dovrebbe aprirsi una finestra di dialogo. Digitare “Regedit”

- ATTENZIONE! essere molto attenti quando editing the Microsoft Windows Registry come questo può rendere il sistema rotto.

A seconda del sistema operativo (x86 o x64) passare a:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] o

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] o

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- ed eliminare la visualizzazione nome: [RANDOM]

- Quindi aprire explorer e passare a:

Passare alla cartella % appdata % ed eliminare il file eseguibile.

In alternativa, è possibile utilizzare il programma di windows di msconfig per controllare il punto di esecuzione del virus. Per favore, avere in mente che i nomi nella vostra macchina potrebbero essere diverso, come potrebbe essere generate in modo casuale, è per questo che è necessario eseguire qualsiasi scanner professionale per identificare i file dannosi.

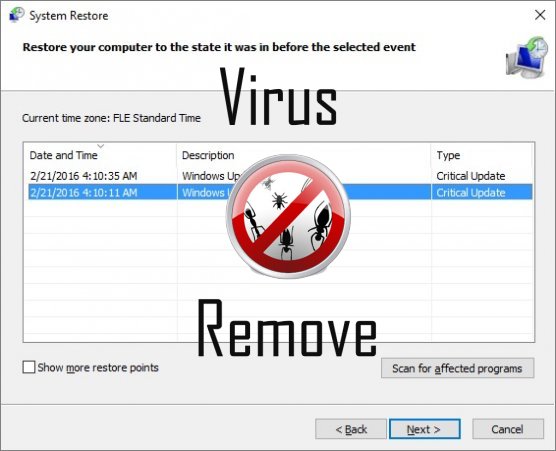

PASSO 4: Come recuperare i file crittografati?

- Metodo 1: Il primo e il miglior metodo è per ripristinare i dati da un backup recente, nel caso che ne hai uno.

- Metodo 2: Software di recupero File – di solito quando il ransomware crittografa un file si fa prima una copia di esso, consente di crittografare la copia e quindi Elimina l’originale. A causa di questo si potrebbe tenta di utilizzare software di recupero file per recuperare alcuni dei file originali.

- Metodo 3: Le copie Shadow Volume – come ultima risorsa, è possibile ripristinare i file tramite Le copie Shadow del Volume. Aprite la parte di Shadow Explorer del pacchetto e scegliere l’unità che si desidera recuperare. Fare clic con il tasto destro su qualsiasi file che si desidera ripristinare e fare clic su Esporta su di esso.

Attenzione, più anti-virus scanner hanno rilevato malware possibili in 4.0.3.

| Software Anti-Virus | Versione | Rilevazione |

|---|---|---|

| VIPRE Antivirus | 22224 | MalSign.Generic |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| Dr.Web | Adware.Searcher.2467 | |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

Comportamento di 4.0.3

- 4.0.3 disattiva il Software di sicurezza installati.

- Ruba o utilizza i vostri dati confidenziali

- 4.0.3 si connette a internet senza il vostro permesso

- Si installa senza autorizzazioni

- Modifica le impostazioni Browser e Desktop.

- Si distribuisce attraverso pay-per-installare o è in bundle con software di terze parti.

- Si integra nel browser web tramite l'estensione del browser di 4.0.3

- Reindirizzare il browser a pagine infette.

- Rallenta la connessione a internet

- 4.0.3 spettacoli annunci commerciali

- Spettacoli falsi avvisi di sicurezza, popup e annunci.

- Cambia la pagina iniziale dell'utente

4.0.3 effettuate versioni del sistema operativo Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia di 4.0.3

Eliminare 4.0.3 da Windows

Elimina 4.0.3 da Windows XP:

- Fare clic su Start per aprire il menu.

- Selezionare Pannello di controllo e vai a Aggiungi o Rimuovi programmi.

- Scegliere e rimuovere il programma indesiderato.

Rimuovi 4.0.3 dal tuo Windows 7 e Vista:

- Aprire il menu Start e selezionare Pannello di controllo.

- Spostare Disinstalla un programma

- Pulsante destro del mouse sull'app indesiderato e scegliere Disinstalla.

Cancella 4.0.3 da Windows 8 e 8.1:

- Pulsante destro del mouse sull'angolo inferiore sinistro e selezionare Pannello di controllo.

- Scegliere Disinstalla un programma e fare clic destro sull'applicazione indesiderata.

- Fare clic su disinstallare .

Eliminare 4.0.3 dal tuo browser

4.0.3 Rimozione da Internet Explorer

- Fare clic sull' icona dell'ingranaggio e seleziona Opzioni Internet.

- Vai alla scheda Avanzate e fare clic su Reimposta.

- Verifica Elimina impostazioni personali e clicca Reset nuovamente.

- Fare clic su Chiudi e scegliere OK.

- Tornare indietro per l' icona dell'ingranaggio, scegliere Gestione componenti aggiuntivi → estensioni e barre degli strumentie delete indesiderati estensioni.

- Vai al Provider di ricerca e scegliere un nuovo motore di ricerca di predefinito

Cancellare 4.0.3 da Mozilla Firefox

- Inserire "about:addons" nel campo URL .

- Vai a estensioni ed eliminare le estensioni browser sospette

- Scegliere dal menu, fare clic sul punto interrogativo e aprire la Guida di Firefox. Fare clic sul pulsante Firefox Aggiorna e selezionare Aggiorna Firefox per confermare.

Terminare 4.0.3 da Chrome

- Digitare "chrome://extensions" nel campo URL e premere invio.

- Terminare le estensioni del browser inaffidabile

- Riavviare Google Chrome.

- Aprire Chrome menu, fare clic su impostazioni → impostazioni di Show advanced, selezionare Reimposta le impostazioni del browser e fare clic su Reimposta (opzionale).