>

Usunąć wirusa okupu plik .PERL

Wysłany przez w Removal na poniedziałek, 31 października 2016 roku.

Jak Usuń PERL pliku rozszerzenie Ransomware?

Czytelników od niedawna zgłosić następujący komunikat jest wyświetlany po uruchomieniu komputera:

!!! WAŻNE INFORMACJE!

Wszystkie pliki są szyfrowane.

Ród Harkonnenów plików jest tylko możliwe przy użyciu klucza prywatnego, który jest na naszym serwerze tajne.

Aby otrzymać swój klucz prywatny wykonaj jeden z linków:

1. http://uk74sqtx2ynr2nzb.onion.gq/?id= [Redacted] 2. http://uk74sqtx2ynr2nzb.onion.nu/?id= [Redacted] 3. http://uk74sqtx2ynr2nzb.onion.cab/?id= [Redacted] 4. http://uk74sqtx2ynr2nzb.onion.to/?id= [Redacted]

Jeśli wszystkie to adresy nie są dostępne, wykonaj następujące kroki:

1. pobrać i zainstalować Tor Browser: https://www.torproject.org/download/download-easy.html

2. Po pomyślnej instalacji, uruchomić przeglądarkę i czekać na inicjowanie.

3. typ w pasku adresu: uk74sqtx2ynr2nzb.onion/?id=[Redacted] 4. Postępuj zgodnie z instrukcjami na stronie.

!!! Twój identyfikator osobisty identyfikacja: [Redacted]!!!

PERL plik ransomware jest postrzegany jako trzecia wersja Bart ransomware. I, choć niektóre rzeczy uległy zmianie, nie jest tak różny od swoich poprzedników. Jak się domyślacie, nazwę najnowszych wariant Bart pochodzi od rozszerzenia, które dodaje do każdego pliku. Po szyfrowanie znaleźć każdy obraz, wideo, dokument, itp., z rozszerzeniem dodano .PERL. Na przykład gdyby się piosenka „najlepsze”, znajdziesz go jako „best.PERL.” I po ‚PERL’ zostaje dodane do plików, to jest to. Szyfrowanie jest kompletna, a pliki są renderowane niedostępne. Nie można otworzyć je już. I, przenoszenie lub zmiana nazwy nie pomoże. Są one zamknięte. Jedynym sposobem, aby je uwolnić, a korzystanie z nich, raz więcej, jest z unikatowy klucz. Jeśli chcesz, aby Twoje dane z powrotem, musisz zapłacić okup. Jeśli to zrobisz, porywaczy Wyślij klucz deszyfrujący. I po zastosowaniu, pliki są już pod kontrolą PERL’s. Podobno. Hipotetycznego scenariusza, to jest ponieważ masz NIE gwarantuje, że Twoje zgodności pomaga. Brak. W rzeczywistości od czego to już ustaliliśmy, to tylko sprawia, że Twoje sytuacji gorzej. Gdy mamy do czynienia z narzędziem ransomware, nie powinno dotrzeć do ludzi za ich. Nie kontaktu do nich w jakikolwiek sposób. Nie wysłał je, nazywają je, nic! I przede wszystkim NIE przelać środki do nich! Są szantażystów. Cyberprzestępcy z programów, które są wątpliwe, co najmniej. Czy wierzysz, że jeśli ich żądań, że dotrzymują obietnic? Nie bądź naiwny. One czerpanie korzyści finansowych. Nie dbam o Ciebie lub Twoich danych. Skoro oni dostać swoje pieniądze, są szanse, BĘDZIE one double-cross ci. Kursy są nie na Twoją korzyść. Tak, tak trudne, jak może się wydawać, nie postępuj zgodnie z instrukcjami. Nie są zgodne. Pożegnaj się z Twoich danych. Jest to o wiele lepiej stracić swoje pliki niż inną twarz, powinny być zgodne.

Jak mogę zarazić z?

PERL może wydawać się plik ransomware tylko pojawił się pewnego dnia i poszedł do pracy, ale tak nie jest. Było dużo prowadzących do szyfrowania plików. Jak możesz zainstalować samodzielnie ransomware. Och tak. Zgodziłeś się zainstalować nasty zakażenia. Zapytał go, użytkownik wyraża zgodę, aby go do komputera PC, czy zrobiłeś. Ransomware narzędzia mają obowiązek uzyskać zgodę użytkownika. Zgodę. Musieli dostać, zanim oni sami zainstalować. Innymi słowy Jeśli pliki zablokowane z rozszerzeniem ‚PERL’, dlatego zainstalowano PERL ransomware. I pewnie nie pamiętasz, robi to. Dlatego, że narzędzie nie wyjść na otwartym i starać się o dostęp. Aha nie ma. Robi to w sneakiest możliwy sposób. Okazuje się, aby każdy trick w książce. Jak, freeware, fałszywe aktualizacje, spam e-mail załączników, uszkodzone linki, itp. Ale tam jest jednym zasadniczym elementem, bez którego nie uda się w jego sprytu. I to jest swoją nieostrożność. Ransomware programy opierają się na odwrócenie uwagi, naiwność i pośpiechu. Tak nie zapewniają im. Zamiast tego być bardzo czujnym i dokładne. Weź swój czas, aby zrobić swoje due diligence. Czasami nawet troszkę więcej uwagi dziś można zaoszczędzić mnóstwo kłopotów jutro.

Dlaczego dany plik PERL jest niebezpieczne?

Podobnie jak inne warianty Bart zakażenie PERL szyfruje danych przy użyciu szyfrowania RSA-4096. I nie pomyłka. Cele to wszystko. Wszystkie dane są pod ostrzałem. Nic nie jest poza zasięgiem narzędzie jak to rozróżnia ponad 140 pliku różnych typów. Tak po slithers do komputera PC, to blokuje wszystko. Po to się robi, i rozszerzenie ‚PERL’ zostanie dodany, wyświetla jego wymagania. Są one tak dziwaczne, jak te wykonane przez jego poprzedników. Narzędzie prosi o 3 Bitcoins, lub około 2000 dolarów, jako zapłaty okupu. Jako zachętę grozi trwale usunąć pliki, jeśli spróbujesz coś bezczelny. Jak, próbuje odszyfrować dane samodzielnie. Narzędzie twierdzi, że raz płacisz, zostanie Ci wysłany klucz odszyfrowywania. Z tym kluczem można za darmo pliki. Ale Oto rzeczy. Usuń klucz szyfrowania. Nie powoduje usunięcia zakażenia się. Tak ransomware nadal będzie tam. I co to jest wobec zatykać ono z uderzające ponownie godzinę po deszyfracji? Czyli dzień? Tydzień? Nic nie. Zakażenie jest wolna do szyfrowania danych, każdej chwili, więc wybiera i będziesz się powrotem do punktu wyjścia. Tylko tym razem, będziesz miał mniej pieniędzy. I co ‚ gorszy, prywatność będzie narażona. Pomyśl o tym. Podczas transferu płatności okupu, możesz zostawić swoje dane osobiste i finansowe. I ludzi za zakażenie można uzyskać do nich dostęp. Jesteś w porządku z tym? Złośliwe osoby posiadające swoje prywatne życie w ich dyspozycji? Nie pozwól, aby tak się stało. Nie płacić okupu. Po prostu porzucić swoje pliki. Po tym wszystkim pliki nie są równie ważne jak prywatności. Jeśli uważasz inaczej, na wszelkie sposoby wykonania. Zapłacić te osoby i zabrać swoje szanse. Ale nie podoba się wynik. Dokonać wyboru bezpieczniejszego, mądrzejszy. Wybierz Prywatność nad zdjęciami. Pliki są wymienne. Można powiedzieć to samo o swoim życiu prywatnym?

usuwania rozszerzenie pliku PERL Instrukcje

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover PERL File Extension Encrypted Files

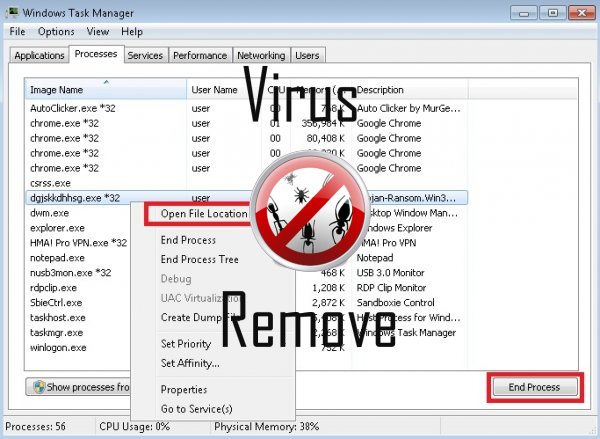

KROK 1: Zatrzymaj złośliwy proces za pomocą Menedżera zadań Windows

- Otwórz Menedżer zadań przez naciśnięcie klawiszy CTRL + SHIFT + ESC jednocześnie

- Znajdź proces ransomware. Mieć na uwadze, że jest to zwykle losowo wygenerowany plik.

- Przed możesz zabić proces, wpisz nazwę dokumentu tekstowego do późniejszego wykorzystania.

- Zlokalizuj wszystkie podejrzane procesy związane z PERL rozszerzenia szyfrowania wirusa.

- Kliknij prawym przyciskiem myszy na proces

- Otwórz lokalizację pliku

- Zakończ proces

- Usunąć katalogi z podejrzanych plików.

- Mieć na uwadze, że proces może być bardzo trudne do wykrycia i ukrywanie

KROK 2: Ujawnić ukryte pliki

- Otwórz dowolny folder

- Kliknij na przycisk „Organizuj”

- Wybierz „Opcje folderów i wyszukiwania”

- Wybierz kartę „Widok”

- Wybierz opcję „Pokaż ukryte pliki i foldery”

- Niepowstrzymany „Ukrywać się zabezpieczony system operacyjny akta”

- Kliknij przycisk „Zastosuj” i „OK”

KROK 3: Znajdź PERL szyfrowanie rozszerzenia Virus lokalizacji startowych

- Gdy system operacyjny ładuje naciśnij jednocześnie Przycisk Logo Windows i klawisz R .

- Należy otworzyć okno dialogowe. Typ „Regedit”

- OSTRZEŻENIE! być bardzo ostrożnym podczas editing the Microsoft Windows Registry jako to może uczynić system uszkodzony.

W zależności od systemu operacyjnego (x86 lub x64) przejdź do:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- i usunąć wyświetlanie nazwa: [RANDOM]

- Następnie otwórz przeglądarkę explorer i przejdź do:

Przejdź do folderu % appdata % i Usuń plik wykonywalny.

Można też użyć programu windows msconfig wobec sobowtór sprawdzanie punkt wykonanie wirusa. Proszę mieć na uwadze, że nazwy w komputerze mogą być różne, jak one mogą być generowane losowo, dlatego należy uruchomić wszelki profesjonalny skaner do identyfikacji szkodliwych plików.

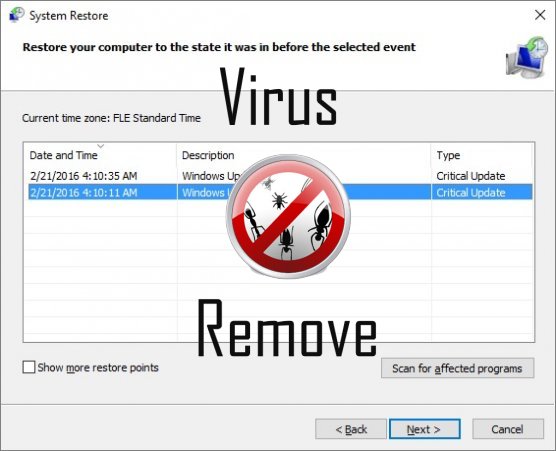

KROK 4: Jak odzyskać zaszyfrowane pliki?

- Metoda 1: Metoda pierwszej i najlepiej jest przywrócić dane z kopii kopia zapasowa, w przypadku, że masz jeden.

- Metoda 2: Oprogramowanie do odzyskiwania plików – zwykle, gdy ransomware szyfruje plik po raz pierwszy sprawia, że jego kopię, szyfruje kopię, a następnie usuwa oryginalny. W związku z tym można spróbować odzyskać niektóre z oryginalnych plików za pomocą oprogramowania do odzyskiwania plików.

- Metoda 3: Kopii woluminu w tle – w ostateczności, można spróbować przywrócić pliki za pomocą Kopii woluminu w tle. Otwórz Explorer cień część pakietu i wybierz dysk, który chcesz odzyskać. Kliknij prawym przyciskiem myszy na dowolny plik, który chcesz przywrócić i kliknij przycisk Eksportuj na nim.

Ostrzeżenie, wieloraki anty-wirus skanery wykryły możliwe malware w PERL.

| Oprogramowanie antywirusowe | Wersja | Wykrywanie |

|---|---|---|

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Dr.Web | Adware.Searcher.2467 | |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

Zachowanie PERL

- PERL łączy się z Internetem bez Twojej zgody

- Typowe zachowanie PERL i kilka innych tekst emplaining som informacji dotyczących zachowania

- Pokazuje fałszywe alerty zabezpieczeń, pop-upów i reklam.

- Kradnie lub wykorzystuje dane poufne

- Instaluje się bez uprawnień

- PERL dezaktywuje zainstalowane zabezpieczenie oprogramowanie.

- Integruje się z przeglądarki internetowej poprzez rozszerzenie przeglądarki PERL

PERL dokonane wersje systemu operacyjnego Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia PERL

Wyeliminować PERL z Windows

Usuń PERL z Windows XP:

- Kliknij na Start , aby otworzyć menu.

- Wybierz Panel sterowania i przejdź do Dodaj lub usuń programy.

- Wybrać i usunąć niechciane program.

Usuń PERL od twój Windows 7 i Vista:

- Otwórz Start menu i wybierz Panel sterowania.

- Przesunąć do odinstalować program

- Kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji i wybierz Odinstaluj.

Wymaż PERL od Windows 8 i 8.1:

- Kliknij prawym przyciskiem myszy -trzaskać u lewym dolnym rogu i wybierz Panel sterowania.

- Wybierz Odinstaluj program i kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji.

- Kliknij przycisk Odinstaluj .

Usuń PERL od Twojej przeglądarki

PERL Usunięcie z Internet Explorer

- Kliknij na ikonkę i wybierz polecenie Opcje internetowe.

- Iść do zaawansowany patka i kliknij przycisk Resetuj.

- Sprawdź usunąć ustawienia osobiste i ponownie kliknij przycisk Reset .

- Kliknij przycisk Zamknij i wybierz OK.

- Wróć do narzędzi ikonę, wybierz Zarządzaj dodatkami → paski narzędzi i rozszerzeniai usunąć niechciane rozszerzeń.

- Przejdź do Wyszukiwarki i wybierz nowy domyślnej wyszukiwarki

Erase PERL z Mozilla Firefox

- Wpisz "about:addons" do pola adresu URL .

- Przejdź do rozszerzenia i usunąć rozszerzenia przeglądarki podejrzanych

- Kliknij na menu, kliknij znak zapytania i otworzyć Firefox pomoc. Kliknij na Odśwież Firefox przycisk i wybierz Odśwież Firefox do potwierdzenia.

Zakończyć PERL od Chrome

- Typ w "chrome://extensions" w polu adresu URL i naciśnij Enter.

- Zakończyć niewiarygodne przeglądarki rozszerzenia

- Odnawiać zapas towarów Google Chrome.

- Otwórz Chrome menu, kliknij Ustawienia → Pokaż zaawansowane ustawienia, wybierz Resetuj ustawienia przeglądarki i kliknij przycisk Reset (opcjonalne).