>

„requested zasobów jest używany” usuwania złośliwego oprogramowania

Wysłany przez w Removal na wtorek, 21 marca 2017 r.

„requested zasobów jest używany” just trzyma trzaskaj¹cy w górze i nie można go usunąć?

Włącz komputer, a następnie zdecyduje się użyć jakiegoś programu. Otwórz program i oto i oto. Możesz dostać powitał z komunikat o błędzie „requested zasobów jest w użyciu” . Otwórz inny, i to jest to samo. Każdy program, gdy użytkownik spróbuje użyć odcina Ci z tego samego alertu wyskakujące. Naturalnie po piątej nieudanej próby otworzyć niczego, zaczynają panikować. To jest dokładnie co infekcja, utkniesz z, ma nadzieję, że się zdarzyć. Robi jego najlepszy do możesz wpaść w szał. Ponieważ łatwiej możesz wykorzystać w swoim państwie spanikowany. Nie łatwiej infekcje do was wykorzystać. Jeśli ty stawić czoło takie ostrzeżenie, zrobić krok wstecz i zbadania sytuacji. Wziąć alert „requested zasobów jest używany” z przymrużeniem oka. W ten sposób zobaczysz, że dostał zmuszony na Ciebie z powodu pewien trojański. Nie wpaść w pułapkę, ustanawia dla Ciebie. Bądź mądry i zachować spokój. Sobie sprawę, że pop-up błąd pojawia się, tylko dlatego, że Trojan wykonane ono tak. Następnie jak najlepiej, aby zlokalizować ten trojański kryjówki na twoim komputerze. A następnie usunąć go po wykryciu. Im szybciej możesz usunąć infekcję, tym lepiej. Nie tylko będzie zaprzestanie wyskakujących powiadomień, ale będziesz też uniknąć wiele skarg. Znajdź i Usuń Trojan zagrażają ASAP. To jest najlepszy kierunek działania, które można wykonać po niespodziankę „zasobów requested jest w użyciu” błąd.

Jak mogę zarazić z?

„requested zasobów jest używany” komunikat pojawia się w przypadku inwazji Trojan. I trojany nie są widoczne z powietrza. Tak jak wyobrażasz sobie jeden dostał się do systemu? Jeśli Twoja odpowiedź nie jest „Bo zgodziłem się go zainstalować”, to jesteś w błędzie. Te rodzaje narzędzi trzeba poprosić użytkownika, czy użytkownicy mogą instalować samodzielnie. I, jeśli nie otrzyma odpowiedzi twierdzącej, nie ma wstępu. Innymi słowy o zgodę. A dał byś to. W przeciwnym razie możesz nie dostać obserwowana przez alert podręczny za każdym razem, gdy spróbujesz otworzyć program. Może nie pamiętasz wymiany, ale się ono odbywać. Szanse są, Trojan, udało się z jej infiltracji ze względu na swoją nieostrożność. Większość, jeśli nie wszystkie zagrożenia cybernetyczne, żerują na to za sukces. Pomyśl o tym. Jeśli jesteś czujny i wystarczająco dokładne, są szanse, złapiesz narzędzie w akcie skradanie się w. I go zatrzymać. Ale jeśli możesz wyrzucić ostrożność do wiatru, a rush, kursy przełączyć. Wszystkie metody inwazji, korzystanie Trojan, opierają się na szaleństwa, pośpiech i naiwności. Spam poczta elektroniczna przywiązanie, uszkodzony witryn, fałszywe aktualizacje, freeware. Nie można odnieść sukces bez swoją nieostrożność. Tak jak najlepiej nie udzielenia. Zamiast tego staram się być wyjątkowo uważny. Czasami nawet trochę więcej uwagi podczas instalacji narzędzia lub aktualizacje, przechodzi długą drogę.

Dlaczego jest to niebezpieczne?

„requested zasobów jest używany” pop-up utrudnia każdy Twój ruch. To podróże, każdy możliwy sposób. To nie pozwalają na otwieranie jednego programu. Zwłaszcza zabezpieczeń lub antywirusowe typu, jeden. Gwarantuje to, w związku z tym, jego dłuższy pobyt na twoim komputerze. I, najlepsze wierzysz, tym bardziej pozostaje, gorzej dostaje swoje kłopoty. Trojan, który zmusza ostrzeżenie na Ciebie jest zupełny zarazy. Te rodzaje narzędzi są nie po to, aby uzyskać grzebał. Są one zagrożenie dla zarówno ty i Twój system. Nie popełnij błędu je podważać. Zamiast tego zrobić sobie przysługę i działać przeciwko je jak najszybciej. Trojan, który zgłasza alert drogę, zgłasza również niezliczone problemy na Ciebie. Ono bałagany w górze twój pasienie się przeżycie. Każdorazowo po otwarciu przeglądarki, get Przekierowano i zalane wyskakujące okienka reklam. Te stałe zakłócenia nie niezauważone i spowodować konsekwencje własnych. Komputer spowalnia do indeksowania. System zaczyna się awarii cały czas. Jest to koszmarne doświadczenie. Ale, że jest najmniej swoje obawy. To są ‚powierzchni problemy’, można napotkać. Drobnych niedogodności, powoduje, że Trojan. Tu są dużo gorzej Ci. Najgorsza z nich jest zagrożenie bezpieczeństwa. Tak, zakażenie umieszcza prywatność w niebezpieczeństwie. Ma na celu Ciebie szpiegować od momentu, w którym to atakuje. Tak jesteś w niebezpieczeństwie, nawet w przypadku, przed rozpoczęciem „requested zasobów jest używany” pop-upów. Narzędzie przechowuje informacje o Twojej aktywności online i rejestruje je. Po uzna, że zebrał wystarczającej ilości danych, wysyła on. To ręce to do stron trzecich za to. Obcy następnie mają dostęp do Twoich danych osobowych i finansowych. Czy uważasz, że kończy się dobrze dla Ciebie? Cyberprzestępcy dotarcie do Twojego prywatnego życia? Nie należy przyjmować takiego niepotrzebnego ryzyka. Zrób sobie przysługę i działać przeciwko Trojan ASAP. Znajdź i usuń go, tak szybko, jak to po raz pierwszy wyświetla się komunikat o błędzie. „requested zasobów jest używany” jest ostrzeżenie. Go ostrzega, że jesteś w niebezpieczeństwie, jeśli nie zadziałamy natychmiast. Uwzględnianie ostrzeżenie i działać. Nie pożałujesz. BĘDZIESZ żałować zaniechania.

Podręcznik „requested zasobów jest w użyciu” instrukcje usuwania

STEP 2: Windows 7/XP/Vista Removal

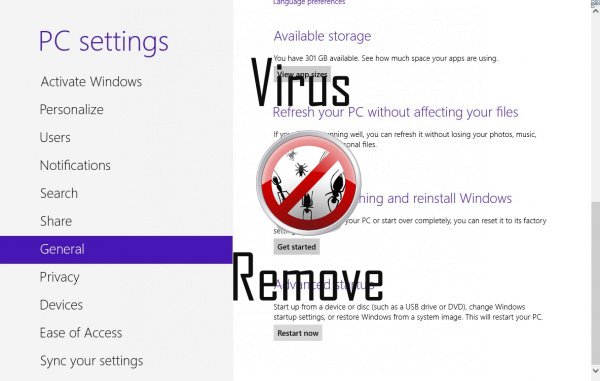

Krok 1: Uruchom komputer w trybie awaryjnym z obsługą sieci w Windows 8

- Upewnij się, nie masz żadnych dyskietek, płyt CD, i dodaje DVD w komputerze

- Przesuń mysz w prawym górnym rogu, aż pojawi się menu 8 urok windows

- Kliknij na lupę

- Wybierz opcję Ustawienia

- w polu wyszukiwania wpisz Zaawansowane

- Po lewej stronie poniżej powinien pojawić się

- Kliknij na Zaawansowane opcje uruchamiania

- Przewiń w dół trochę i kliknij na Uruchom ponownie teraz

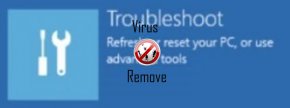

- Kliknij na Rozwiązywanie problemów

- Następnie Opcje zaawansowane

- Następnie Ustawienia uruchamiania

- Następnie Uruchom ponownie

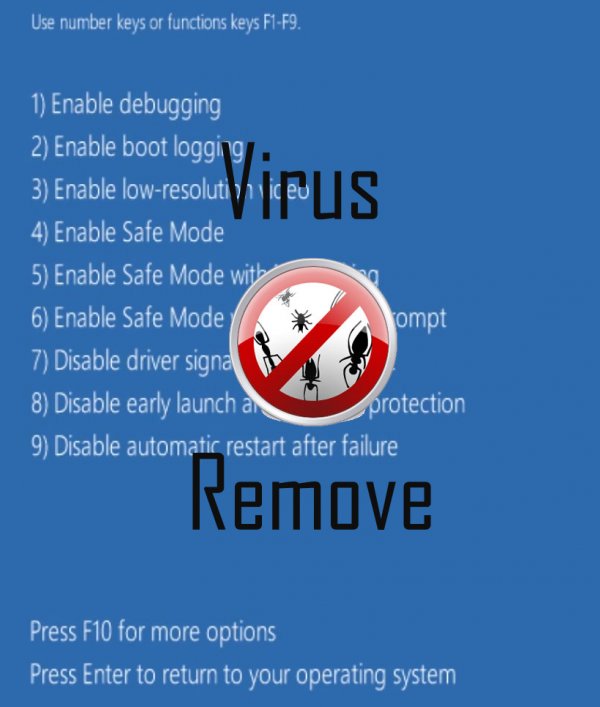

- Po wyświetleniu tego ekranu naciśnij klawisz F5 – Włącz tryb awaryjny z obsługą sieci

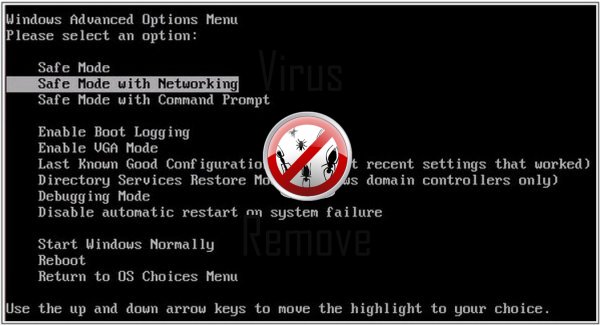

Krok 2: Uruchom komputer w trybie awaryjnym z obsługą sieci w Windows 7/XP/Vista

- Upewnij się, nie masz żadnych dyskietek, płyt CD, i dodaje DVD w komputerze

- Uruchom ponownie komputer

- Po wyświetleniu tabeli, uruchomić, naciskając klawisz F8 co sekundę, aż wprowadzisz Zaawansowane opcje rozruchu

- na ekranie Zaawansowane opcje rozruchu Użyj klawiszy strzałek, aby podświetlić Tryb awaryjny z obsługą sieci , a następnie naciśnij klawisz ENTER.

Krok 3: Znajdź lokalizację uruchamiania

- Gdy system operacyjny ładuje naciśnij jednocześnie Przycisk Logo Windows i klawisz R .

- Należy otworzyć okno dialogowe. Typ „Regedit”

W zależności od systemu operacyjnego (x86 lub x64) przejdź do:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- i usunąć wyświetlanie nazwa: backgroundcontainer

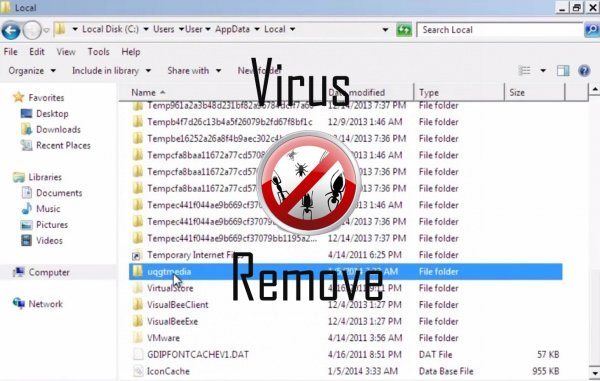

- Następnie otwórz przeglądarkę explorer i przejdź do:

%LocalAppData%uqgtmedia

gdzie % lokalnegoAppData % odnosi się do:

C:Users{username}AppDataLocal

- Usuń cały folder

Sprawdź z dowolnego programu ochrony przed złośliwym oprogramowaniem dla wszystkich resztek. Utrzymywać twój oprogramowanie aż do daty.

Ostrzeżenie, wieloraki anty-wirus skanery wykryły możliwe malware w requested.

| Oprogramowanie antywirusowe | Wersja | Wykrywanie |

|---|---|---|

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| Dr.Web | Adware.Searcher.2467 |

Zachowanie requested

- Kradnie lub wykorzystuje dane poufne

- Instaluje się bez uprawnień

- Rozprowadza się przez pay-per rata, albo jest wiązany rezygnować trzeci-strona umowy oprogramowanie.

- Integruje się z przeglądarki internetowej poprzez rozszerzenie przeglądarki requested

- Modyfikuje ustawienia przeglądarki i pulpitu.

- Zmienia stronę użytkownika

requested dokonane wersje systemu operacyjnego Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia requested

Wyeliminować requested z Windows

Usuń requested z Windows XP:

- Kliknij na Start , aby otworzyć menu.

- Wybierz Panel sterowania i przejdź do Dodaj lub usuń programy.

- Wybrać i usunąć niechciane program.

Usuń requested od twój Windows 7 i Vista:

- Otwórz Start menu i wybierz Panel sterowania.

- Przesunąć do odinstalować program

- Kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji i wybierz Odinstaluj.

Wymaż requested od Windows 8 i 8.1:

- Kliknij prawym przyciskiem myszy -trzaskać u lewym dolnym rogu i wybierz Panel sterowania.

- Wybierz Odinstaluj program i kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji.

- Kliknij przycisk Odinstaluj .

Usuń requested od Twojej przeglądarki

requested Usunięcie z Internet Explorer

- Kliknij na ikonkę i wybierz polecenie Opcje internetowe.

- Iść do zaawansowany patka i kliknij przycisk Resetuj.

- Sprawdź usunąć ustawienia osobiste i ponownie kliknij przycisk Reset .

- Kliknij przycisk Zamknij i wybierz OK.

- Wróć do narzędzi ikonę, wybierz Zarządzaj dodatkami → paski narzędzi i rozszerzeniai usunąć niechciane rozszerzeń.

- Przejdź do Wyszukiwarki i wybierz nowy domyślnej wyszukiwarki

Erase requested z Mozilla Firefox

- Wpisz "about:addons" do pola adresu URL .

- Przejdź do rozszerzenia i usunąć rozszerzenia przeglądarki podejrzanych

- Kliknij na menu, kliknij znak zapytania i otworzyć Firefox pomoc. Kliknij na Odśwież Firefox przycisk i wybierz Odśwież Firefox do potwierdzenia.

Zakończyć requested od Chrome

- Typ w "chrome://extensions" w polu adresu URL i naciśnij Enter.

- Zakończyć niewiarygodne przeglądarki rozszerzenia

- Odnawiać zapas towarów Google Chrome.

- Otwórz Chrome menu, kliknij Ustawienia → Pokaż zaawansowane ustawienia, wybierz Resetuj ustawienia przeglądarki i kliknij przycisk Reset (opcjonalne).